2021年1月12日火曜日

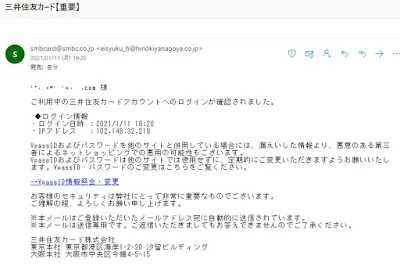

「三井住友カード【重要】 」というメールが来る

というメールが来る。

文面を見るとアカウントへのログインが確認されて、VpassID、パスワードが漏洩して悪用されているかも?ということ?

大変だーーーー。

加入したことも無い三井住友カードのクレジットカード情報が漏洩して不正アクセスされたようだ!!

どうやったら作ってないVpassIDとパスワードが漏洩して、アカウントへログインされるんだ?

並行世界に住むオイラが三井住友カードに加入していて、そのIDが漏れて、時空の歪か何かでこちらの世界に通知が来た!!なんてことは無いだろう。

ま、差出人の名前!!が

smbcard@smbc.co.jp

で、メールアドレスが

eisyu**_*@hino**yanagoya.co.jp

って?なんで「smbcard@smbc.co.jp」がメールアドレスではなく名前がなの?怪しすぎる。無差別ばらまき系のアカウント乗っ取り系スパムでしょうね。

2020年12月27日日曜日

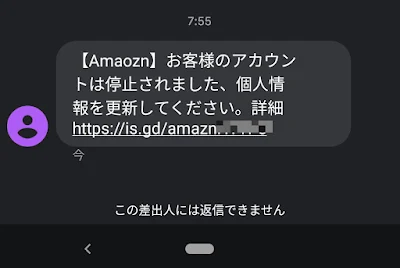

朝っぱらから【Amaozn】お客様のアカウントは停止されました、個人情報を更新してください。とかいうSMSがis.gdなんて怪しい短縮ドメインサービスのリンク付きで送られてくる

【Amaozn】お客様のアカウントは停止されました、個人情報を更新してください。詳細https://is.gd/amazon・・・。

送信元情報がAmazonと書いてあるだけで、アドレス電話番号等なく???

詳細確認先のドメインが

https://is.gd/・・・。

これ詐欺師御用達の短縮ドメインサービスじゃん、開いたらダメなやつ。

リンク先は見ていませんが、アマゾンを偽称したアカウント乗っ取りを目的とした詐欺メール確定でいいでしょう。ま、短縮URL使っている時点でほぼ何かしらの悪意をもった内容の危険なリンクと思って間違いない。

is.gd等の危険な短縮URLサービスについては日経XTECHさんの

不正URLに使用される短縮URLサービス

に詳しく書いてあるような?

2020年9月15日火曜日

[楽天]パスワードの変更完了のお知らせ というメールが来たのだけれどもパスワード変更してないし?楽天アカウント乗っ取られた? でもなんか怪しい

楽天を名乗る

[楽天]パスワードの変更完了のお知らせ

というメールが送られてくる。

パスワード変更してないし、しかもほんの数時間前なんて、アカウント乗っ取られた?

メールアドレスを見ても@rakuten.co.jpだし偽装ではない楽天の正式のアドレスっぽいけど、IT系企業が顧客向けサービスのお知らせメールのIDに postmaster@ 使うなんて有り得ない。本物だったら即退会案件。

それから会員情報確認用のリンクがなんか変、詐欺メールによくあるAタグを使った偽装リンクではなく、リンク先は表示されている

https://rekutan.cfxzzn.icu/rms/nid/event/login/userRegistIdInput.html

なのだけれども、rekutan.cfxzzn.icu って? なんで楽天が.co.jpドメインじゃなくて .icu のドメインで使ってんの? .icuドメインを調べたところ、I See You.というを意味するドメインで迷惑メール業者御用達らしく、このリンク絶対アブねぇわ!!

万が一乗っ取られていたら嫌なので、自分のブックマーク経由で楽天公式のトップページから再ログインでパスワードが変更されていないことを確認して、念の為会員情報からパスワード変更かけておく。公式のパスワード変更メールが下記。

とても似ているというか、正規のメールをコピーして必要最低限だけ変更したようで、違いは

1,送信元メールアドレスが、

myinfo@rakuten.co.jp

postmasterなんか使うわけないわな。

2,****様 の部分が登録している名前。アカウント乗っ取り詐欺メールはメールアドレス

3,楽天会員情報の管理画面 へのリンクが、

https://member.id.rakuten.co.jp/rms/nid/menufwd

で、rakuten.co.jp でicuなんて怪しいドメインではない。

の3カ所だけでした。

乗っ取られた?と焦って詐欺メールの会員情報管理へのリンクを開いて、偽のパスワード変更画面でパスワード変更なんてしたら、ログイン情報を盗まれてアカウントが乗っ取られる。

2017年5月14日日曜日

「Support: [Apple Info] ~」「 reminder [Apple Policy] ~」「Attention! [Apple Reminder Statement] ~」とかいうアカウント乗っ取り系と思われるSPAMが来る

Support: [Apple Info] Statement account submitted to reset your password for our client area 05/12/17

2ファクター認証を設定してんのになんで、iPhoneに通知なしでメールでパスワードのリセットがあったとかアップルのサポートからメールあんだ???

![Support: [Apple Info] Statement account submitted to reset your password for our client area 05/12/17](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEj_6WS6V8LPgOdeAYdpy-fwDgbpZnqpcc-Egm2GEfdv4I8GohPU97cVMKC5LiwXnxwVHEChiTdshTHstdKEBstyUHLnPPL2e3lIhuNsaz4iAJVdX7CAT9PnJlMQ9KplXS5kKUIfMUROrOaG/s320-rw/Support+%255BApple+Info%255D+Statement+account+submitted+to+reset+your+password+for+our+client+area.jpg)

> Dear Client,

> Recently a request was submitted to reset your password for our client area.

>

> Date: 12 mei 2017

> Country: Belgium

> IP Address: 90.108.160.176

>

> If you did not request this, please ignore this email. It will expire and become useless in 2 hours time.

> If you have not signed in to iCloud recently and someone may have accessed your account, go to AppleID.

> SECURE MY ACCOUNT

> and update your account details as soon as possible. Hope to hear from you soon!

> AppleID - Community

Date: 12 mei 2017って、何月? 「mei」って、雰囲気的に5月かもしんないけど何語???というのは置いておいて、

ざっくり、

Date: 12 mei 2017 にベルギーでパスワードリセット要求されて有効時間は2時間だから身に覚えがあったら有効期限内にアクセスして、身に覚えがなかったら無視しろ

と・・・。

身に覚えがなかったら無視しろとの事なので、下手にリンクを触ると乗っ取られたりしそうだから、全く身に覚えがないし無視でいいや(^●^)

差出人を見ると

support@my-appleid.com

という名前を名乗る

N0-Reflyy.Mssge.Problem.48765@aswlocked.com-msn.live.com

というメールアドレスの人のようだ。差出人の名前設定のところにメールアドレスっぽいモンを設定している時点で怪しさしかない。

APPLEのサポートがMicrosoftのサービスの「live.com」からサポートのメールを送るなんて、絶対にあり得ないし、間違いなくID乗っ取り系SPAMで確定。

暇つぶしにソース見たら

「SECURE MY ACCOUNT」のボタンを押すと、http://t.coで始まるツイッターの短縮アドレスを悪用したと思われるURL隠ぺいでアップルと全く関係のない怪しいアドレスに飛ぶようになってるわ 下側のアップルサポートコミュニティをクリックするとlive.comのアドレスにメールする設定になっているわ

・・・。

って、ツイッターの短縮URLなんて詐欺師がURL隠ぺい目的で使っている以外ほとんど見ないから、そんな危ないアドレスなんて誰がアクセスするの?

そもそも、このメールを受信したメールアドレスはアップルに登録してなかったーーー。

迷惑メールの設定をして放置。

「If you did not request this, please ignore this email.」と書いておきながら、無視されたくないらしく、1日したら昨日と同じ

support@my-appleid.com

という名前を名乗る人からメールが来る。

迷惑メール設定したのになんで抜けてくるんだ?と思ったら、昨日と違う

cs-n0replymails-infosreminder2@accounting-icloud-mail.com

というアドレスに代わってる。しかも、パッと見、それっぽい勘違いしてしまいそうなアドレスに改良されてる (-.-メ)

同じ人が違うメールアドレスで送ってくるという迷惑メールフィルター回避策でよくやられるやつ。

迷惑メールフィルターの設定メンドクサイ。差出人の名前に「@」入っていたら迷惑メールという設定にすればいいかも?

暇つぶしに内容を見ると、題名が

reminder [Apple Policy] was statement Your account

???オイラのアカウントからなんか要求があったとか?そんな感じの意味?

んで中身を確認すると・・・。

> Dear client,

> We have notified that some of your accounts,

> Your AppIe ID, was just used to purchase Heads Up! from the App Store on a

> computer or device that had not previously been associated with that AppIe ID

> If you did not make this purchase, we recommend that you to update your information.

>

> SECURE MY ACCOUNT

ざっくり何を言っているか見ると

アップルIDに登録されていないコンピューターまたはデバイスから「Heads Up!」 とかいうアプリの購入されたから、もし購入をしていないのならばアカウントのセキュリティ情報を更新することをお勧めする

的な感じ? そんな事をお勧めされる筋合いはない!!断固として断る (^●^)

ま、登録していないアドレスにアップルのサポートから来ている時点で意味不明な上に、購入した覚えがなかったらアカウントのセキュリティ見直せと???脈略不明。

決済のメール来てないし、そもそも2段階認証してんのに登録していないデバイスから2段階認証通らずにアプリを購入できるわけないし。

ソースを見ると、

「SECURE MY ACCOUNT」

を押した接続先は昨日と同じ怪しいアドレスなので、同一人物によるID乗っ取り系?詐欺メールで確定。

というわけで、こんなメールは無視に限る (^●^)

次の日。今度は、

Apple Important

という名を名乗る者から

services-mailssecure02193rn2@accounting-icloud-mail.com

というメールアドレスで

Attention! [Apple Reminder Statement] Login information with new Device 05/15/17

という題名のメールが来る。

新しいデバイスからログインの警告

って感じ?

なんで迷惑フィルターに入んないんだ?と思ったら名前のところに「@」入ってないなんて・・・。本気でウザいので「Apple」でひっかけて迷惑フォルダーにすら入れずに削除にしよう。このアドレスAPPLEのサービスに登録していないので困ることはたぶんない。

送ってくるたびにメールアドレスを変えている時点で、迷惑メールフィルター回避をやってる詐欺メールで即確定。

本文見ると

> Dear Client

>

> We've noticed that some of your account information is inconsistent with the identity you have previously entered.

> To continue using your Apple ID, Please re-verify your account information.we apologize for the inconvenience.

> This we do so that your account is always safe and usable.

> You can verify your account by clicking the button below

>

> Login Now

>

> Thanks for choosing Apple,

> Apple Team

ざっくり、

アカウント情報が昔のものと矛盾しているから、アカウント情報の中身を再確認しろと

んで、

「Login Now」

を押して処理しろと。

「Login Now」を押した接続先は、ツイッターの短縮URLサービスによるURL隠ぺいときたもんだ。

短縮メアドの接続先も先の2つと完全一致だから同じ人で確定。って、ツイッターもこんな詐欺アドレスへの転送を何日も!!放置してんの?かな~。ということは!?かなり真っ黒に近い共犯???

URL隠ぺいの温床にしかなってない詐欺師御用達のツイッターなんて、とっとと消滅したほうが・・・。

2016年4月2日土曜日

0120-306-327 という電話番号でアプラスからリボ払いサービス勧誘電話を受ける

アプラスと言えば、確かツタヤのレンタル会員の更新が面倒くさいから作ったクレジットカードがアプラスだったから、不正利用疑いの確認か何かかと思っていたところ・・・。

「電話を受けられた????名様限定で、今リボかえるの設定をしていただくと100ポイント進呈するキャンペーンを・・・」的な?

要約すると「リボかえるを使うと、ポイントがもらえるので、お得になります」と、詐欺電話のテンプレに有りそうな話そのまんまでした。

ま、お得といって勧誘するのは適切ではないかもしれないが、違法ではない???的な感じ。

それは、リボ払いは手数料や利子が発生するのは当然なのですが、

「残高に合わせ月の支払いが変化し、残高が減ると支払い額も減るという仕掛けによって、払いが何時までも終わらず延々と年利15%という高利子を取られる。」

「例えば、1万円コースにして毎月決まって1万~数万円の使用があればリボ払い手数料と利子を取られ続けた上に、利用残高が増え続け、毎月1万円だったはずの引き落とし額が12000円、25000円・・・。になり、月数万程度の利用だからとほったらかしにしていると、数年後に気がついたときには借入残高が百万円を超え、年間の支払利子だけで十万円以上!!なんて事になる悪魔のシステム。」

使い始めて何年か経った頃には、いくら借りて、利子・手数料にいくら払ったかが分からなくなった状態で、高利子の返済が終らない・・・。という恐ろしい罠が仕掛けてある。

そもそもプレゼントの100ポイントなんて、10000円が翌月に繰り越した時点でかかる手数料だけでカード会社は回収!!

このマイナス金利の住宅ローンが年利1%切った時代に、カード会社は手数料を取った上に年利15%だから暴利もいいところ!?でも、過払い金請求はできません?

つまり、カード会社は月1万以上の利用がある馬鹿がリボ払に変えてくれれば、馬鹿に配ったポイントは手数料で即回収、その上利子もふんだくって・・・。いくらポイントを配ったところで、それ以上のものを詐取しているんだから、リボ払いの手数料や利子でカード会社に払ったもの以上が利用者に還元されることはありません。

初回手数料無料やら、なんたらキャンペーンやらで微妙に仕組みが違ったりしますが、かなり大雑把なリボ払いのイメージです。

追記

0120-060-803

も同様の詐欺電話だとか?

2014年8月18日月曜日

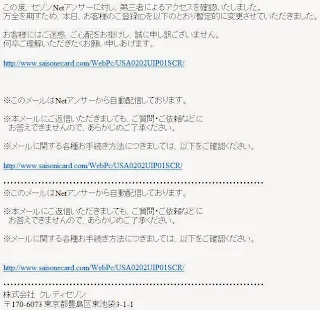

「重要:《セゾン》Netアンサー」とかいう詐欺メールにしか見えないメールが来る

という題名の不可解なメールが送られてくる。

怪しい所しか無い (・_・)

・セゾンカードがなんで、biglobeからメール送ってくるんだ?

しかもアドレスが「tenga_agnet」て?

・宛先(to 欄に)10人ぐらい付いていて、不正アクセスが有った???あげく顧客情報流出してんじゃん!!

・流出している顧客情報の並んでいる宛先は、T列の辞書アタックっぽいし

・定番のAタグによるURL表示偽装は無いんだーーーと、よく見たら文面中の

「www.saisonicard.com」

「www.saisonecard.com」

って? セゾンの公式は

「www.saisoncard.co.jp」

だし。って、そもそも

「セイゾンイカード」

「セイゾンエカード」

とは?

ワザワザ詐欺の為に、紛らわしいドットコムのドメイン2つも取ったんだーーー

んで、ドメイン登録をたどると、どちらも本拠地が北京にあるらしい?

「35 Technology Co., Ltd. 」「Bizcn.com,Inc. 」

という別々のホスティングサービスプロバイダーに行き着く。

ソースを見ると、最後の行にワザワザ表示しないように「DISPLAY: none」な指定で天安門とかいう戦車動画で有名な広場のある某国の言葉でなんか書いて有る。日本語ではないのでよくワカランケド、どうせロクな事書いてなさげ????

> <p>この度、セゾンNetアンサーに対し、第三者によるアクセスを確認いたしました。<br /> > 万全を期すため、本日、お客様のご登録IDを以下のとおり暫定的に変更させていただきました。</p> > <p>お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。<br /> > 何卒ご理解いただきたくお願い申しあげます。</p> > <p><a href="http://www.saisonecard.com/WebPc/USA0202UIP01SCR/">http://www.saisonecard.com/WebPc/USA0202UIP01SCR/</a><a href="http://www.saisonecard.com/WebPc/USA0202UIP01SCR/"></a></p> > <p> </p> > <p>※このメールはNetアンサーから自動配信しております。</p> > <p>※本メールにご返信いただきましても、ご質問・ご依頼などに<br /> > お答えできませんので、あらかじめご了承ください。</p> > <p>※メールに関する各種お手続き方法につきましては、以下をご確認ください。</p> > <p><a href="http://www.saisonicard.com/WebPc/USA0202UIP01SCR/">http://www.saisonicard.com/WebPc/USA0202UIP01SCR/</a></p><p>・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・<br /> >※このメールはNetアンサーから自動配信しております。</p> > <p>※本メールにご返信いただきましても、ご質問・ご依頼などに<br /> お答えできませんので、あらかじめご了承ください。</p> > <p>※メールに関する各種お手続き方法につきましては、以下をご確認ください。</p> > <p><br /> > <a href="http://www.saisonecard.com/WebPc/USA0202UIP01SCR/">http://www.saisonecard.com/WebPc/USA0202UIP01SCR/</a><br /> > <br /> >・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・・<br />株式会社 クレディセゾン<br />〒170-6073 東京都豊島区東池袋3-1-1<br /> > </p> > <p> </p> > <p> </p> > <p> </p> > <p><SPAN style="DISPLAY: none">晰韵皙楮真??</SPAN></p>

2014年3月2日日曜日

続「 【三菱東京UFJ銀行】本人認証サービス 」という銀行口座乗っ取り?メ ールが来る

「三菱東京UFJ銀行」本人認証サービス」という題名の個人情報の漏洩を起こしたらしい?銀行というものがお友達並のフランクな文面で、偽装ハイパーリンクなんて、どう見ても口座乗っ取り系にしか見えないSPAMが来たのですが

今度は、件名が同じで、文章が新しくなっていました。

戦車動画で有名な天安門とかいう広場の有る国の人と思われる詐欺団の中の人は日本語をお勉強をしたようで、SPAMの文面が前のものよりはそれっぽい文章に進化!? でも、詐欺師に貴様呼ばわりされたかねぇわ!! てめー

しかも、中身同じでメアドと偽装ハイパーリンクが違う2通 w

> ************************************************************************

> 三菱東京UFJ銀行Eメール配信サービス

> ************************************************************************

>

> 2014年「三菱東京UFJ銀行」のシステムセキュリティのアップグレードのため、貴様のアカウントの利用中止を避けるために、検証する必要があります。

>

> 以下のページより登録を続けてください。

>

> https://entry11.bk.mufg.co.jp/ibg/dfw/APLIN/loginib/login?_TRANID=AA000_001

>

>

> ――Copyright(C)2014 The Bank of Tokyo-Mitsubishi UFJ,Ltd.All rights reserved――

で、送信元のメールのドメインを見ると・・・。

ふーん、東京三菱UFJって、ヤフーメール使ってんだーーー

激ワロス (^●^)

大手の銀行が、ヤフーメールなんてフリーメールのアドレスでサービスインフォメーションを送信するわけネェだろ www

しかも、メールの文章内に表示されている東京三菱UFJっぽく見えるURLは、Aタグを使った極初歩的なリンク偽装でhtmlメールのソースを見ると

www.wanhuast.com

www.fckpump.com

という東京三菱UFJとは、全く関係の無い先に繋がります。

ざっくり調べたら

「fckpump」

の方は、

「浙江飞克泵业有限公司」

とかいう所のサーバー???

って、やっぱ人権って???な戦車動画で有名な広場がある国のようだ!!

ちなみにiPhoneで、偽装ハイパーリンクのリンク先を確認する場合は、ハイパーリンクを長押しすれば何処に繋がるのかを表示する事が出来ます。

短押ししてしまうと表示とは違う偽装された危険なリンク先に接続されてしまうので要注意。行き先のページにウィルスなんかが仕込まれていたりしたらPC乗っ取られたりなんて可能性あるかもしれないので危険です。

何が仕込まれているか分からないので、繋いで無いのでどうなってるかはシラン。

2014年1月8日水曜日

「三菱東京UFJ銀行」本人認証サービス : とかいう題名の口座乗っ取り?SPAMが来た。

「三菱東京UFJ銀行」本人認証サービス

とかいう題名のSPAMが来ました。

html形式でメールを表示させると

とか、個人情報の漏洩を起こした銀行からのメールなハズなのに「こんにちは!」なんて、ビックリマークまで付いている親友並みの軽い書き出しの挨拶文で始まっている時点で怪しい臭いしかしない文章。でも、メールに書いてあるURLを見ると

mufg.jp

で始まり一見、三菱東京UFJ銀行の公式のログインページのリンクのコピペらしい。こんなリンクをメールで送ってくるようなセキュリティ意識がゼロな銀行が存在したら即解約するわっつ。

普通は、TOPページに謝罪文とかあって、そこから問い合わせやら手続きができるようにしてあるもんだと思うんですが? いきなりヘンテコなリンク先で怪しさ倍増。 (当然、偽装)

んで、HTMLメールのソースを見ると

初歩的なURL偽装が仕掛けてありました。

AタグでURL偽装して「mm162.cn」という戦車動画で有名な天安門とかいう広場のある某国のサーバーに接続されるようになっていました。

(htmlメール表示時に「https:」で始まるように見える「mufg.jp」ドメインは文字として表示されているだけ)

偽装サイトにウイルスが仕掛けられたりしていたら嫌なので繋いでませんが、繋いだらどうなるのかは???

どちらにしろ銀行口座の不正利用や、乗っ取りされかねない、危険な詐欺スパム(((((((・・; サササッ

2013年7月24日水曜日

迷惑メールホルダーを見てみました

ナンタラ デリバー

の受信を我慢して許可すればpop受信出来るように出来たので設定を変えてみる。

数日して迷惑メールホルダーを見てみたら

ほとんど割れCAS、BLACKCASの違法販売、時々出会い系サイト?

でも、B-CASカードって新しい対策カードに交換したんじゃなかったっけ? もしかして対策品も、もう割られたの?

ま、テレビ持っていないので関係ないのだか。

-

LEDテスターの自作 LED工作する時には最近秋葉原の電子部品店でよく見かける800~1000円ぐらいの市販の LEDテスター を使用して極性の確認をしたり、明るさを決めるのに電流どのぐらいにするか見ていました。 これはこれで、コンパクトだし、JUNK LED...

-

埼玉県さいたま市東大宮の電子部品店の埼玉パーツセンターさんです。 写真は定休日(^_^;) 定休日が日曜なので気をつけないと、店舗の前に行って(・o・) オイラは、数回やりました(T_T) 東大宮駅西口より歩いて3分という便利な所に有りますが、 店舗...

-

石川県金沢市の電子部品店” 無線パーツ ”さんです。 本当は富山が本拠地らしいです。 金沢の大通りにある通称”ロケットビル”です。 ロケットビルの正式名称は”金沢マイコンビル”のようです。 電子部品店として知らなくても...